Содержание

SberKnowledge

Книги по теме

Нажмите на нужную вам книгу, для того чтобы быстро перейти к ее описанию

«Как работает Google»

Эрик

Шмидт

Генеральный директор Google (с 2001 по 2011 год), председатель совета директоров Google (с 2011 по 2015 год) и Alphabet (с 2017 по 2020 год).

Джонатан

Розенберг

Советник при правлении Alphabet; в прошлом старший вице-президент Google.

О чем книга

Бизнес-процессы неизбежно гасят креативность. Можно ли сохранить творческую атмосферу в большой зрелой компании? Google подтверждает, что можно. Для этого нужно создать среду, подходящую для творческих людей, пересмотреть свое отношение к стратегии и собрать команду, способную творить новое.

Фрагмент из книги

О том, как фактор технического инсайта помогает создавать успешные продукты

В основе большинства успешных продуктов Google лежат мощные технические инсайты. В то время как менее успешным проектам их как раз не хватало. В основу AdWords, рекламного сервиса Google, приносящего компании основную прибыль, легло понимание, что рекламные объявления можно ранжировать, исходя из их информативной ценности для пользователей, а не в зависимости от цены, которую готовы заплатить рекламодатели. Агрегатор новостей Google News (сайт, собирающий в одном месте заголовки новостных статей из тысячей СМИ) базируется на понимании, что мы можем группировать статьи по алгоритму, исходя из их темы, а не источника. В основе Chrome, браузера с открытым исходным кодом, созданного Google, лежало понимание того, что веб-сайты становились более сложными и мощными, поэтому необходимо было сделать браузеры более скоростными. Возьмите любой успешный инновационный продукт от Google — и вы, вероятнее всего, обнаружите как минимум один важный технический инсайт, кроющийся за ним. Это что-то вроде идеи, которая могла бы появиться в каком-нибудь техническом журнале. В основе поисковой базы Knowledge Graph лежит систематизация огромного объема неструктурированных данных из Сети о конкретном человеке, месте или чем-либо еще и их отображение в доступном для пользователя формате.

В основу AdWords, рекламного сервиса Google, приносящего компании основную прибыль, легло понимание, что рекламные объявления можно ранжировать, исходя из их информативной ценности для пользователей, а не в зависимости от цены, которую готовы заплатить рекламодатели. Агрегатор новостей Google News (сайт, собирающий в одном месте заголовки новостных статей из тысячей СМИ) базируется на понимании, что мы можем группировать статьи по алгоритму, исходя из их темы, а не источника. В основе Chrome, браузера с открытым исходным кодом, созданного Google, лежало понимание того, что веб-сайты становились более сложными и мощными, поэтому необходимо было сделать браузеры более скоростными. Возьмите любой успешный инновационный продукт от Google — и вы, вероятнее всего, обнаружите как минимум один важный технический инсайт, кроющийся за ним. Это что-то вроде идеи, которая могла бы появиться в каком-нибудь техническом журнале. В основе поисковой базы Knowledge Graph лежит систематизация огромного объема неструктурированных данных из Сети о конкретном человеке, месте или чем-либо еще и их отображение в доступном для пользователя формате. Система Content ID в YouTube обеспечивает уникальное отображение данных для каждого аудио- и видеоклипа и ищет совпадения с международной базой данных правообладателей по характерным признакам, тем самым предоставляя правообладателям возможность найти (а иногда и монетизировать) свой контент на YouTube. Google Переводчик помогает улучшить качество перевода с помощью огромной многоязычной базы. Google Hangouts (сервис видеочатов между двумя и более пользователями) конвертирует различные видеоформаты и сохраняет их на облачное хранилище, а не на устройство пользователя, позволяя таким образом легко проводить видеоконференции с любого устройства с помощью одного клика.

Система Content ID в YouTube обеспечивает уникальное отображение данных для каждого аудио- и видеоклипа и ищет совпадения с международной базой данных правообладателей по характерным признакам, тем самым предоставляя правообладателям возможность найти (а иногда и монетизировать) свой контент на YouTube. Google Переводчик помогает улучшить качество перевода с помощью огромной многоязычной базы. Google Hangouts (сервис видеочатов между двумя и более пользователями) конвертирует различные видеоформаты и сохраняет их на облачное хранилище, а не на устройство пользователя, позволяя таким образом легко проводить видеоконференции с любого устройства с помощью одного клика.

Начальники производственных отделов составляют производственный план, но всем этим планам зачастую (обычно!) не хватает самого важного компонента. На основе какого технического инсайта будут построены новые функции, продукты или платформы? Технический инсайт — это новый способ применения технологий или дизайна, который либо снизит стоимость продукта, либо повысит его функциональность и юзабилити за счет одного важного фактора. Результатом можно назвать нечто, выполненное принципиально лучше, чем у конкурентов. Нередко такое улучшение очевидно — покупателям не требуется глубоких познаний в маркетинге, чтобы понять отличие данного продукта от всех остальных.

Результатом можно назвать нечто, выполненное принципиально лучше, чем у конкурентов. Нередко такое улучшение очевидно — покупателям не требуется глубоких познаний в маркетинге, чтобы понять отличие данного продукта от всех остальных.

Иногда бывает довольно просто разработать технический инсайт (в компании OXO, например, бизнес был построен за счет того, что они сделали эргономичный редизайн кухонных принадлежностей), но зачастую это сложный процесс. Возможно, потому большинство компаний и не основывают на нем свою стратегию, а следуют традиционному подходу MBA, выявляя, в чем они являются лучшими (то есть свое конкурентное преимущество, по Майклу Портеру), и используя полученную информацию для выхода на смежные рынки. Такой подход может быть эффективным, если вы занимаете определенную должность и измеряете успех в процентных показателях, но не тогда, когда вы запускаете новое предприятие. Если ваша стратегия основывается лишь на использовании своего конкурентного преимущества для атаки смежных рынков, вы никогда не сможете «взорвать рынок», преобразовать свой бизнес и привлечь в штат лучших креативщиков.

Компании также могут сделать ставку на хитрые тактические ходы в ценообразовании, маркетинге, дистрибуции и продажах, чтобы отжать себе большую долю рынка и увеличить прибыль. Вспомните товары в продуктовом отделе с налепленными ярлыками «новый» или «улучшенный». По факту, единственное видимое их улучшение заключается в упаковке и рекламе. Все подобные тактические ходы применяются после маркетинговых исследований, которые задействуют группу консультантов, сегментирующих потенциальных клиентов на узко определенные группы: здесь у нас — поколение X, здесь — поколение Y, тут — дети в возрасте от 6 до 7 лет, а тут — с 9 до 14 и т. д. Они исследуют эти группы и передают данные проектировщикам, чтобы те создали 31 оттенок посредственности (без обид, Baskin-Robbins). Знаете, чем удобны консультанты, занимающиеся маркетинговыми исследованиями? Их легко обвинить и уволить, если они ошибутся.

Книга серии «Библиотека Сбера» доступна пользователям Виртуальной школы в разделе «База знаний».

«Победить с помощью инноваций»

Майкл

Ташмен

Профессор делового администрирования в Гарвардской школе бизнеса, почетный председатель Программы передового управления.

Чарльз

О’Рэйлли III

Профессор менеджмента в Стэнфордской школе бизнеса, содиректор Центра изучения управления изменениями и организационного обновления.

О чем книга

Управление потоками инноваций — метод, предложенный авторами книги, — это умение работать с противоречиями: сочетать эффективность и инновации, тактику и стратегию, постепенные и радикальные шаги, большие и малые изменения, мысль о сегодняшнем дне и заботу о дне завтрашнем.

Фрагмент из книги

О том, как разрабатывать прорывные инновации, не подвергая риску прибыльность компании

Организации могут повысить свою конкурентоспособность, действуя одновременно на многих фронтах — добиваясь сиюминутной эффективности, обеспеченной стабильностью и контролем, и развивая долговременные инновации через риск и извлеченные из риска уроки. Такие организации можно назвать универсальными — они вмещают множество внутренне противоречивых структур, компетенций и культур: с одной стороны, проявляют способность к эффективности, постоянству и надежности, с другой — к эксперименту, импровизации и риску.

Такие организации можно назвать универсальными — они вмещают множество внутренне противоречивых структур, компетенций и культур: с одной стороны, проявляют способность к эффективности, постоянству и надежности, с другой — к эксперименту, импровизации и риску.

Для каждого вида инноваций требуется особый вид «аппаратного обеспечения» организации — структуры, системы, поощрение — и особый вид «программного обеспечения» — трудовые ресурсы, связи, производственная культура. В период постепенных перемен организациям требуются отделы с четко выраженной ролью и ответственностью, централизованные процедуры, единая функциональная структура, ориентированная на эффективность корпоративная культура, сложные технологические процессы, сильные ресурсы производства и продаж, а также опытные, близкие по взглядам квалифицированные сотрудники. Такие ориентированные на эффективность команды функционируют сравнительно недолго, они обычно уже слишком крупные и старые, со въевшимися взглядами и навыками, которые принимаются за единственно верные. В них царит инерция на фоне прошлого успеха (например, SSIH, Oticon, IBM, Philips). Эта культура опирается на эффективность, слаженную командную работу и постепенные улучшения.

В них царит инерция на фоне прошлого успеха (например, SSIH, Oticon, IBM, Philips). Эта культура опирается на эффективность, слаженную командную работу и постепенные улучшения.

И совсем другое дело — революционная инновация, которая рождается в период ферментации, как правило, в маленьких предприимчивых и самостоятельных командах. Тут все обстоит наоборот: команда маленькая, структура производства децентрализована, трудовые процессы свободные, сильны предпринимательские и технические навыки, служащие — молоды, несхожи во взглядах. Предпринимательские отделы набираются опыта, выстраивают новые системы знания, проводят эксперименты, ошибаются, пробуют все варианты, чтобы руководство получило возможность отобрать среди них вероятных кандидатов в победители или сформировать новые революционные технологии. В отличие от больших и зрелых команд, маленькие предпринимательские группы не нацелены на сиюминутную эффективность, не приносят прибыли и не имеют славной истории, зато они могут сознательно нарушать нормы, которые ценятся в других отделах той же организации.

Каким образом существование столь различных отделов внутри единой конфигурации служит на пользу инновациям, показывает пример японских компаний. Дзиро Нонака попробовал разобраться, каким образом большие консервативные японские компании внедряют прорывные инновации, и обнаружил в этих фирмах одну и ту же характерную схему: когда возникает необходимость заняться новыми технологиями, внутри компании формируются команды из молодых людей во главе с почтенными старцами, и им поручается создавать революционный продукт. Чтобы новаторам не мешали существующие в компании традиции, их отселяют в другое помещение, подальше от штаб-квартиры. Членов группы поощряют действовать вопреки корпоративной культуре, идти на все, лишь бы получить новый продукт. К этому методу прибегали и Canon, и Honda, и другие известные компании, уравновешивая таким образом недостатки крупных консервативных систем.

Отдел защиты растений Ciba использовал похожую процедуру, развернув двойную стратегию: компания одновременно проводила постоянные обновления своего наиболее удачного продукта — пропиконазола — и создавала принципиально новые продукты. С этой целью были созданы разные, отдельные друг от друга производства: в Швейцарии и США, одно для фунгицидов, другое для генно-модифицированных семян. Во главе каждого производства стояла автономная команда, отличались и структуры, и процессы, и производственная культура.

С этой целью были созданы разные, отдельные друг от друга производства: в Швейцарии и США, одно для фунгицидов, другое для генно-модифицированных семян. Во главе каждого производства стояла автономная команда, отличались и структуры, и процессы, и производственная культура.

Создавая универсальные организации, руководство обеспечивает стимул для постепенных перемен, а автономная часть той же организации тем временем принимает вызов и берется формировать будущее. В основе универсальных организаций лежит парадокс: цель их работы — успех сегодня и завтра.

Стабильность сегодняшних усовершенствований может сломить потенциал завтрашних структурных и революционных инноваций. Противоречие, заложенное в одновременной разработке разных видов инноваций, порождает конфликты и недоверие между разными подразделениями компании: между большими, старыми, эффективными, всегда успешными и ныне приносящими деньги и молодыми, рисковыми, выбрасывающими деньги на ветер. Поскольку власть, ресурсы, да и традиции компании оказываются на стороне ее старых подразделений, те обычно стараются не замечать предприимчивых коллег, а то и пытаются их задавить или вовсе уничтожить. Руководству компании приходится не только легализировать и защищать такие новаторские группы, но и заботиться об их полной автономии — физической, культурной и структурной.

Руководству компании приходится не только легализировать и защищать такие новаторские группы, но и заботиться об их полной автономии — физической, культурной и структурной.

Книга серии «Библиотека Сбера» доступна пользователям Виртуальной школы в разделе «База знаний».

«Креативное созидание: Системный подход к инновациям в крупных компаниях»

Гэри

Пизано

Профессор делового администрирования и старший заместитель декана по развитию в Гарвардской школе бизнеса, один из ведущих мировых специалистов в области инноваций.

О чем книга

От крупных компаний обычно не ждут прорывных инноваций. Кажется, на перемены способны только стартапы, а единственный способ для крупного бизнеса остаться на коне — скупать активных и инновационных новых игроков. Однако это не единственно возможный сценарий. Существуют методы управления, которые позволят любым компаниям поддерживать инновационный потенциал.

Краткое изложение главы

О том, как сделать выбор, на какую из инноваций сделать ставку

История бизнеса изобилует примерами, когда компании неплохо генерируют инновационные идеи, но слабо разбираются в том, какие именно проекты имеет смысл развивать. Корпорация Xerox периода 1970-х гг. — классический и документально подтвержденный пример. В исследовательском центре Xerox появились на свет прототипы многих ключевых технологий цифровой эпохи. Однако все они, за исключением лазерной печати, оставались невостребованными в самой Xerox. В итоге их коммерциализировали другие. И это отнюдь не единичный пример.

Корпорация Xerox периода 1970-х гг. — классический и документально подтвержденный пример. В исследовательском центре Xerox появились на свет прототипы многих ключевых технологий цифровой эпохи. Однако все они, за исключением лазерной печати, оставались невостребованными в самой Xerox. В итоге их коммерциализировали другие. И это отнюдь не единичный пример.

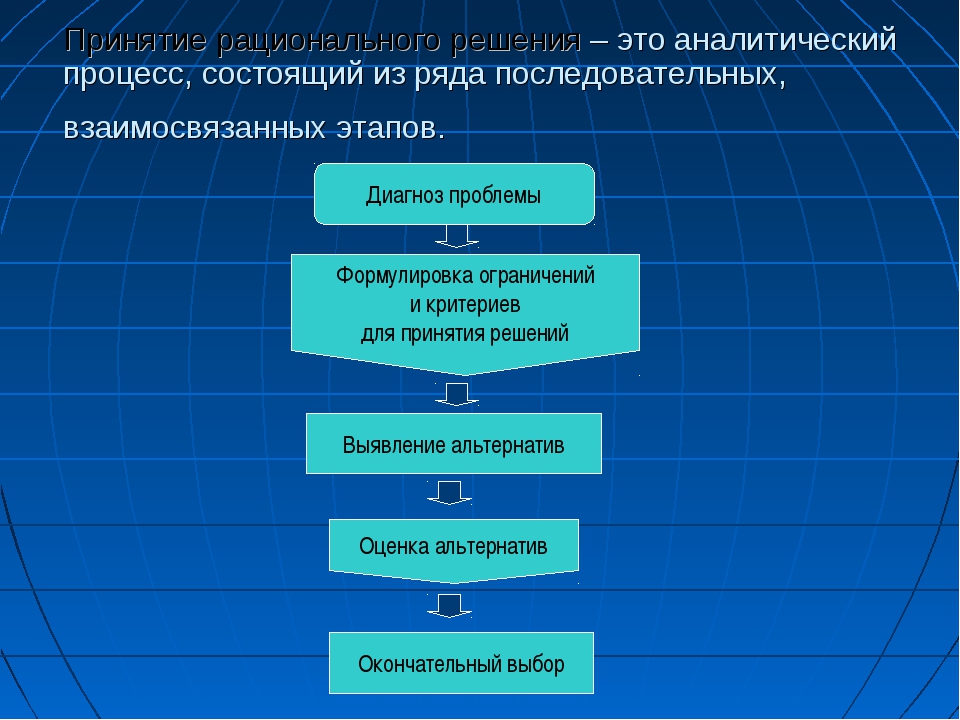

Вместо того чтобы относиться к принятию решения по выбору трансформационного проекта как к разовому событию, необходимо расценивать его как исследовательский процесс и управлять им соответствующим образом. Какой-то оптимальной модели для этого не существует, но есть некоторые общие принципы — они помогут вам принимать более взвешенные решения в условиях неопределенности и неоднозначности.

Формируйте предложения вокруг рабочих гипотез. Для всестороннего изучения разных идей имеет смысл разрабатывать предложения в виде набора рабочих гипотез о технологиях, рынках, клиентах, потоках создания ценности, бизнес-модели и выборе стратегии. Первоначальные гипотезы необязательно должны быть истинными, чтобы в конечном счете проект имел ценность. В Honda первоначальная гипотеза, лежащая в основе программы создания легких реактивных самолетов, заключалась в том, что некоторые автомобильные технологии и инженерные возможности Honda могут быть применены к разработке дизайна легких джетов. Однако это предположение оказалось неверным.

Первоначальные гипотезы необязательно должны быть истинными, чтобы в конечном счете проект имел ценность. В Honda первоначальная гипотеза, лежащая в основе программы создания легких реактивных самолетов, заключалась в том, что некоторые автомобильные технологии и инженерные возможности Honda могут быть применены к разработке дизайна легких джетов. Однако это предположение оказалось неверным.

Когда специалисты компании начали изучать авиационные технологии, они выяснили, что существуют значительные различия между автомобилестроением и самолетостроением. Но наличие в самом начале четко определенной гипотезы помогает руководителям решить, почему должна быть начата программа и, если информация изменится, следует ли ее продолжать. В Honda решили продолжить авиационную программу даже после того, как узнали, что их первоначальный посыл неверен (автомобильная технология не может быть применена к проектированию самолетов), потому что в ходе своих ранних исследований они разработали и другую гипотезу о рынке легких реактивных самолетов.

Используйте аналитику для формулирования вопросов, а не для получения ответов. При подходе к отбору как к процессу получения новых знаний задача аналитики заключается уже не столько в предоставлении ответов («по нашим оценкам, рентабельность проекта составит 30%»), сколько в формулировании вопросов. Сила количественных методов заключается в том, что они обеспечивают структурированный и логичный способ осмысления проблемы. Важная роль структурированного анализа — побудить сотрудников компании начать глубоко обдумывать эти вопросы, а ее руководство — признать наличие неопределенности. Иными словами, хорошая аналитика — это процесс, а не результат.

Первоначально одна программа Vertex по разработке препарата для борьбы с вирусом гепатита С оценивалась как имеющая очень низкую коммерческую ценность. Изучая модель во всех подробностях, выяснили, что препарат, о котором идет речь, имеет очень высокую планируемую стоимость производства. Многие компании остановились бы на этом.:rotate(0)/nplat-v2-assets/dc2zkqh5cyo51veyemw8h7dwgdvf) Но команда Vertex продолжала задавать вопросы. Существовали ли альтернативные способы изготовления препарата? Сколько будет стоить производство и сколько времени потребуется, чтобы это выяснить? Дальнейший анализ показал, что даже умеренное снижение расходов на изготовление препарата существенно повлияет на будущую коммерческую ценность проекта.

Но команда Vertex продолжала задавать вопросы. Существовали ли альтернативные способы изготовления препарата? Сколько будет стоить производство и сколько времени потребуется, чтобы это выяснить? Дальнейший анализ показал, что даже умеренное снижение расходов на изготовление препарата существенно повлияет на будущую коммерческую ценность проекта.

В отличие от традиционных подходов к финансовому анализу, подход, ориентированный на получение новых знаний, не позволяет цифрам управлять принятием решения. Но он и не отвергает доводов финансового анализа в пользу интуитивного знания.

Стимулируйте активное обсуждение. При правильном управлении дискуссии и связанные с ними конфликты служат важным инструментом в изучении и решении проблемы. На самом деле отсутствие дискуссии по предложенной программе — это тревожный знак. Он говорит о том, что либо люди не вовлечены в процесс обсуждения интеллектуально, либо не чувствуют себя в достаточной безопасности, чтобы участвовать в конструктивных спорах.

Существует несколько инструментов, которые лидеры могут использовать для стимулирования конструктивной дискуссии. Прежде всего активно и открыто запрашивать информацию у сотрудников и представителей структурных единиц, которые имеют противоположные точки зрения. Второй момент заключается в том, что для ведения эффективной дискуссии надо быть готовым критиковать, хотя критика и является одним из тех потенциальных конфликтных видов поведения, но лидеры могут решить эту проблему, требуя критики предложений, даже тех, которые они выдвигают сами. Третья характеристика конструктивного обсуждения — прозрачность. Дискуссию необходимо проводить на таких площадках, которые позволяют участникам слышать аргументы и мнения других сторон и отвечать на них.

Держите ум открытым как можно дольше. Если вы хотите создать условия для изучения проблемы, то вы, как лидер, должны быть готовы учиться, приобретать новые знания. Этот процесс по определению означает развитие вашего мышления, а время от времени — изменение мнения. На практике «держать ум открытым», т. е. быть готовым изменить свое мнение, трудно. Неопределенность заставляет нас беспокоиться. Более того, лидеры часто испытывают давление, чтобы принять решение «здесь и сейчас». В литературе о лидерстве часто подчеркивается, что лидеры «решительны», свойства их характера позволяют им принимать «смелые решения» в условиях неопределенности. Они не боятся брать на себя ответственность. Звучит замечательно, но с точки зрения качества принимаемых решений это очень плохой совет. Серджо Маркьонне, генеральный директор Fiat, спасший Fiat и Chrysler от гибели (а затем возглавивший новую единую компанию Fiat Chrysler Automobiles), объяснил мне: «Я часто меняю мнение относительно изменений, которые хочу внедрить в организации. Это нормально, я готов ждать. Действие не всегда означает решение. Изменение мнения — это не признак слабости, это признак гибкого ума».

На практике «держать ум открытым», т. е. быть готовым изменить свое мнение, трудно. Неопределенность заставляет нас беспокоиться. Более того, лидеры часто испытывают давление, чтобы принять решение «здесь и сейчас». В литературе о лидерстве часто подчеркивается, что лидеры «решительны», свойства их характера позволяют им принимать «смелые решения» в условиях неопределенности. Они не боятся брать на себя ответственность. Звучит замечательно, но с точки зрения качества принимаемых решений это очень плохой совет. Серджо Маркьонне, генеральный директор Fiat, спасший Fiat и Chrysler от гибели (а затем возглавивший новую единую компанию Fiat Chrysler Automobiles), объяснил мне: «Я часто меняю мнение относительно изменений, которые хочу внедрить в организации. Это нормально, я готов ждать. Действие не всегда означает решение. Изменение мнения — это не признак слабости, это признак гибкого ума».

Книга издательства «Альпина нон-фикшн» доступна пользователям Виртуальной школы в разделе «База знаний».

Организационная структура предприятия — СКБ Контур

Что такое организационная структура предприятия?

Говоря об организационной структуре, мы имеем в виду концептуальную схему, вокруг которой организуется группа людей, основу, на которой держатся все функции. Организационная структура предприятия — это, по сути, руководство для пользования, которое объясняет, как организация выстроена и как она работает. Если говорить конкретнее, то организационная структура описывает, как в компании принимаются решения и кто является ее лидером.

Почему необходимо разрабатывать организационную структуру предприятия?

- Организационная структура дает четкое понимание того, в каком направлении движется компания. Ясная структура — это инструмент, с помощью которого можно придерживаться порядка в принятии решений и преодолевать различные разногласия.

- Организационная структура связывает участников. Благодаря ей люди, присоединяющиеся к группе, имеют отличительные черты.

В то же время и сама группа обладает определенными особенностями.

В то же время и сама группа обладает определенными особенностями. - Организационная структура формируется неизбежно. Любая организация по определению подразумевает какую-то структуру.

Элементы организационной структуры

Организационная структура любой организации будет зависеть от того, кто является ее участниками, какие задачи она решает и как далеко организация зашла в своем развитии.

Независимо от того, какую организационную структуру вы выбираете, три элемента всегда будут присутствовать в ней.

Конкретный человек или группа людей, которые принимают решения в организации.

- Правила, по которым работает организация

Многие из этих правил могут быть заявлены явно, в то время как другие могут быть скрытыми, но при этом не менее обязательными для исполнения.

- Распределение труда

Распределение труда может быть формальным или неформальным, временным или постоянным, но в каждой организации непременно будет определенный тип распределения труда.

Традиционные организационные структуры

Эти структуры основаны на функциональном подразделении и отделах. Они характеризуются тем, что на верхнем уровне сосредоточены полномочия стратегических и оперативных задач.

Существует несколько типов традиционных структур.

- Линейная организационная структура

Самая простая структура из всех существующих. Характеризуется наличием определенной цепи инстанций. Решения спускаются сверху вниз. Этот вид структуры подходит для маленьких организаций вроде небольших бухгалтерских фирм и адвокатских контор. Линейная структура позволяет легко принимать решения.

Преимущества:

- Самый простой вид организационной структуры.

- В результате жесткого управления формируется жесткая дисциплина.

- Быстрые решения приводят к быстрым и эффективным действиям.

- В структурах власти и ответственности существует ясность.

- Поскольку контроль лежит на одном начальнике, в ряде случаев он может проявлять гибкость.

- Есть хорошие перспективы карьерного роста у людей, которые выполняют работу качественно.

Недостатки:

- Есть возможности оказывать влияние на начальника отдела.

- Постоянная проблема — отсутствие специализации.

- Начальник отдела может быть перегружен работой.

- Коммуникации осуществляются только сверху вниз.

- Начальник, обладающий властью, может неправильно использовать ее для своей выгоды.

- Решения принимаются одним человеком.

Линейно-штабная организация

Такая структура характеризуется наличием линейных руководителей и подразделений, которые по факту не имеют права принятия решений. Главная их задача — оказывать помощь линейному менеджеру в выполнении отдельных функций управления. Процесс принятия решений в такой структуре медленнее.

Преимущества:

- Позволяет сотрудникам быстро выполнять задачи.

- Помогает сотрудникам брать на себя ответственные функции и специализироваться на конкретных функциях.

- Помогает линейным руководителям сконцентрироваться на определенных задачах.

- При организационных изменениях минимален риск возникновения сопротивления.

- Сотрудники чувствуют, что их вклад оценен.

Недостатки:

- Среди сотрудников может возникать путаница.

- У сотрудников недостаточно знаний, чтобы ориентироваться на результат.

- Слишком много уровней иерархии.

- Сотрудники могут расходиться во мнениях, что замедляет работу.

- Более дорогостоящая структура, чем простая линейная организация, из-за наличия начальников подразделений.

- Решения могут приниматься слишком долго.

Функциональная структура

Этот вид организационной структуры классифицирует людей согласно функции, которую они выполняют в профессиональной жизни.

Преимущества:

- Высокая степень специализации.

- Ясный порядок подчиненности.

- Четкое понимание ответственности.

- Высокая эффективность и скорость.

- Отсутствие необходимости в дублировании работы.

- Все функции одинаково важны.

Недостатки:

- Коммуникация сталкивается с несколькими барьерами.

- В центре внимания находятся люди, а не организация.

- Решения, принятые единственным человеком, могут не всегда идти на пользу организации.

- По мере роста компании становится труднее осуществлять контроль над действиями внутри нее.

- Отсутствие командной работы между различными отделами или единицами.

- Поскольку все функции отделены, сотрудники могут не знать о том, что творится у коллег.

Дивизиональная структура

Сюда относятся виды структур, которые основаны на различных подразделениях в организации. Они группируют сотрудников на основе продуктов, рынков и географического положения.

- Продуктовая (товарная) структура

Такая структура основана на организации сотрудников и работы вокруг различных продуктов. Если компания производит три различных продукта, то у нее будут три различных подразделения для этих продуктов. Этот тип структуры лучше всего подходит для розничных магазинов с множеством продуктов.

Если компания производит три различных продукта, то у нее будут три различных подразделения для этих продуктов. Этот тип структуры лучше всего подходит для розничных магазинов с множеством продуктов.

Преимущества:

- Структурные единицы, которые не работают, можно легко закрыть.

- Каждая единица может управляться как отдельное структурное подразделение.

- Быстрое и легкое принятие решений.

- Большая независимость у лиц, принимающих решения.

- Отдельные продукты привлекают отдельное внимание в зависимости от проблем, которые возникают.

- Организация характеризуется высокой производительностью и эффективностью.

Недостатки:

- Поскольку каждая структурная единица работает самостоятельно, организационные цели не могут быть достигнуты.

- Нездоровая конкуренция среди внутренних подразделений.

- Большое количество организационных уровней препятствует развитию бизнеса.

- Все единицы не могут быть равнозначными.

- Маркетинг отдельных продуктов может сильно отличаться по стоимости.

Рыночная структура

Сотрудники группируются исходя из того, на каком рынке работает компания. У компании может быть пять различных рынков, согласно этой структуре каждый из них будет отдельным подразделением.

Преимущества:

- Сотрудники могут общаться с клиентами на местном языке.

- Они доступны клиентам.

- Проблемы на конкретном рынке могут решаться изолированно.

- Поскольку люди ответственны за конкретный рынок, задачи выполняются вовремя.

- Сотрудники специализируются на работе на конкретном рынке.

- Могут выводиться новые продукты для специализированных рынков.

Недостатки:

- Может возникнуть острая конкуренция среди сотрудников.

- Принятие решений может вызывать конфликты.

- Трудно определить производительность и эффективность.

- Все рынки могут не рассматриваться как равные.

- Может отсутствовать связь между начальниками и сотрудниками.

- Сотрудники могут неправильно использовать свои полномочия.

- Географическая структура

У крупных организаций есть офисы в различных местах. Организационная структура в этом случае следует за зональной структурой.

Преимущества:

- Хорошая коммуникация среди сотрудников в том же самом местоположении.

- Местные работники лучше знакомы с местной деловой средой и могут приспосабливаться к географическим и культурным особенностям.

- Клиенты чувствуют лучшую связь с местными менеджерами, которые могут говорить на их языке.

- Отчеты по работе отдельных рынков.

- Решения принимаются взвешенно.

- Могут вводиться новые продукты или модификации продуктов, удовлетворяющие потребности определенной области.

Недостатки:

- Может возникать нездоровая конкуренция среди различных географических зон.

- Этика компании и ее принципы могут отличаться от региона к региону.

- Отслеживание работы и прибыли каждой области может отнимать много времени.

- Возможна плохая коммуникация среди сотрудников в различных регионах.

- Взаимодействие между сотрудниками различных регионов может не сложиться.

Матричная структура

Это комбинация продуктовой и функциональной структур. Она объединяет преимущества обеих структур для большей эффективности. Эта структура самая сложная из существующих. Отличительная особенность матричной структуры — подчинение сотрудников двум или более руководителям одного уровня.

Существует функциональная матрица. В этом типе матричной структуры менеджеры по проекту следят за функциональными аспектами проекта. Однако они обладают очень ограниченной властью, фактически управляет ресурсами и проектом руководитель функционального подразделения.

Преимущества:

- Сотрудники не работают на временной работе.

- Руководитель функционального подразделения управляет проектом.

- Руководитель функционального подразделения несет ответственность в случае, если что-либо идет не так, как надо.

- Чем больше менеджер по проекту общается с сотрудниками, тем лучше результаты.

- Менеджер по проекту может реально повлиять на ситуацию, не будучи под контролем.

- Принятие решений сосредоточено в руках руководителя функционального подразделения.

Недостатки:

- Менеджер по проекту может столкнуться с апатией со стороны сотрудников.

- Менеджер по проекту не имеет полной власти.

- Будучи не контролируемыми, сотрудники могут показывать меньшую производительность всего подразделения.

- Менеджер по проекту обладает слабой властью, которая не позволяет ему контролировать сотрудников.

- Менеджер по проекту не имеет никакого контроля над управлением рабочей нагрузкой и определением приоритетов в задачах.

- Менеджер по проекту не может дать отчет о работе.

Есть еще проектная матрица, когда прежде всего ответственен за работу менеджер по проекту, в то время как руководитель функционального подразделения может давать методические консультации и распределять ресурсы.

Инновации — путь к повышению эффективности

Успех в разработке и внедрении инноваций напоминает составление пазла. Каждый из фрагментов по отдельности виден четко и ясно, но сложить целостную картину отнюдь не легко. Руководитель компании должен понимать, как расположить отдельные фрагменты, подходящие

друг к другу по форме и рисунку, чтобы создать единое целое и пробудить силу, стимулирующую тотальные инновации. Очевидно, что если не иметь перед глазами рисунка на коробке с пазлом, то составить картину из множества фрагментов будет очень трудно. Аналогичным

образом, не имея точного представления о конечном результате, непросто добиться настоящего успеха в сфере инноваций. Самая трудная цель — систематически внедряя инновации, от проекта к проекту обеспечивать стабильно высокие результаты. Большинству компаний

Самая трудная цель — систематически внедряя инновации, от проекта к проекту обеспечивать стабильно высокие результаты. Большинству компаний

это оказывается не под силу. Многим удается время от времени успешно внедрять отдельные инновационные разработки, но поддерживать постоянное внедрение инноваций и получать высокую отдачу от них очень трудно.

Определение инноваций

Все руководители компаний хотят увеличить отдачу от инноваций. Многие из необходимых для этого компонентов часто уже есть в компании, но внедрение инноваций часто оказывается чем–то вроде рулетки. Решение для подобных проблем существует — это так называемые

тотальные инновации.

Понятие инноваций многие толкуют совершенно по–разному. Мы считаем, что инновации — это новый способ использовать знания, материальные и нематериальные активы с целью создания большей стоимости. Инновации могут воплощаться во многих формах: это могут быть

новые продукты, услуги, бизнес–модели, процессы или методы управления.

Тотальные инновации предполагают способность руководителей и сотрудников последовательно и постоянно вовлекать в процесс инноваций всю компанию целиком. При этом успех зависит отнюдь не от достижений отдельных талантливых разработчиков или рабочих групп.

В компаниях, которые придерживаются принципа тотальных инноваций, складывается особый тип корпоративной культуры, стимулирующий новаторство: хорошо отлажен процесс оценки новых идей и предложений, портфель проектов сбалансирован, представители разных функциональных

направлений эффективно сотрудничают в рабочих группах и используют новые инструменты и процессы, позволяющие обеспечить оптимальное сочетание творческой энергии и дисциплины. Компании, руководители которых считают, что инновациями достаточно заниматься время

от времени, не смогут внедрить практику тотальных инноваций.

Инновации — вовсе не то же самое, что изобретения или НИОКР. НИОКР — это лишь необходимое, но не достаточное условие успешных инноваций. Между затратами на НИОКР и отдачей от них или даже между количеством оформленных патентов и финансовыми результатами

Между затратами на НИОКР и отдачей от них или даже между количеством оформленных патентов и финансовыми результатами

компании существует в лучшем случае весьма слабая корреляция, а нередко вообще нет прямой взаимосвязи. Другими словами, увеличение затрат на НИОКР не гарантирует успеха. Тем не менее управление затратами на НИОКР — один из ключевых фрагментов головоломки.

Инновации необходимы в любой экономической обстановке. Даже экономический спад необходимо использовать как отличный повод для пересмотра направлений инвестиций в инновационные разработки. Кризис побуждает искать новые возможности для роста. Можно привести

немало примеров того, как в крайне нестабильной обстановке рождались поистине революционные инновации. Такие, как вывод на рынок беспроводного телефона компании AT&T в 1947 г. или в 1981 г. знаменитой модели персонального компьютера IBM PC 5150. Эти инновации

были настолько важными для своего времени, что полностью изменили правила игры на рынке высоких технологий. Между тем и 1947–й, и 1981 годы в США были периодами спада. Компании могут сокращать или увеличивать вложения в инновации, исходя из тенденций перспектив

Между тем и 1947–й, и 1981 годы в США были периодами спада. Компании могут сокращать или увеличивать вложения в инновации, исходя из тенденций перспектив

конкретной категории продуктов или изменения конкурентной среды, но о полном прекращении инвестиций не должно быть и речи.

Преимущества, которые дают инновации, интуитивно понятны, но измерить их количественно весьма трудно. Хотя общепринято, что инновации в целом положительно влияют на показатели экономического развития, нет очевидных доказательств того, что страны, где внедряется

большое количество инноваций, обеспечивают благодаря этому более высокий экономический рост, поскольку сформулировать точное определение инноваций и измерить их влияние на рост оказалось весьма трудной задачей. Между уровнем экономического развития и инновациями,

как и следовало предполагать, существует корреляция, но доказать ее существование опять–таки оказалось нелегко. Результаты исследования Economist Intelligence Unit в 82 странах мира говорят, что такие страны, как Мексика или Китай, быстро улучшают свои навыки

в области инноваций. Исследование позволило выявить один примечательный факт: страны со средним уровнем экономического благосостояния имеют дополнительные преимущества в том, что внедрение отечественных инновационных разработок стимулирует и более быстрое

Исследование позволило выявить один примечательный факт: страны со средним уровнем экономического благосостояния имеют дополнительные преимущества в том, что внедрение отечественных инновационных разработок стимулирует и более быстрое

освоение иностранного опыта.

На уровне микроэкономики взаимосвязь более очевидна: компании, активно внедряющие инновации, создают более высокую добавленную стоимость. В 2007 г. компания McKinsey провела исследование Global Innovation Benchmarking Survey, посвященное сравнению эффективности

инноваций в различных странах мира[1]. Вывод: компании, эффективно внедряющие инновации, растут на 13 процентных пунктов быстрее, чем прочие, а объемы их прибыли превышают аналогичные показатели других компаний на 3 процентных пункта. Продажи

компаний, отнесенных к верхнему квартилю, росли в среднем на 24 процентных пункта быстрее среднерыночного уровня, а их прибыль превысила средний показатель по рынку на 9 процентных пунктов. Продажи компаний нижнего квартиля, напротив, оказались на 9 процентных

пунктов ниже среднерыночного уровня, а их прибыль до вычета процентов и налогов — ниже на 6 процентных пунктов. В успешных компаниях каждая часть «головоломки» инновационного процесса идеально подходит к соседним, что позволяет создать более эффективно работающую

В успешных компаниях каждая часть «головоломки» инновационного процесса идеально подходит к соседним, что позволяет создать более эффективно работающую

систему внедрения инноваций.

Важнейшие инструменты для внедрения тотальных инноваций

Подход к внедрению инноваций зависит от конкретной ситуации. Поэтому, чтобы «пазл» сложился, компания должна обеспечить наличие его правильных фрагментов и добиться их оптимального расположения с учетом всех факторов конкурентной среды. В этой статье мы

рассмотрим пять «фрагментов пазла».

1. Определить, где, когда и каким образом следует внедрять инновации. Первый шаг при сборке пазла — поиск фрагментов периметра. Фрагменты нужно быстро расположить на правильных местах, чтобы получить представление о форме картинки — например,

круглая она или квадратная. Представление о форме картинки помогает понять принципы, в соответствии с которыми будет строиться сборка. Аналогичным образом выбор общих ориентиров для инноваций определяет, куда будут направлены инвестиции компании, какой момент

она изберет для решительных действий и каким образом будет увеличивать создаваемую стоимость. Стратегия внедрения инноваций должна отвечать на все важные вопросы — в какой области следует действовать, когда вступать в игру и как добиться победы. Организация

Стратегия внедрения инноваций должна отвечать на все важные вопросы — в какой области следует действовать, когда вступать в игру и как добиться победы. Организация

должна четко представлять, какие именно инновации обеспечат наибольшую отдачу. Следует ли по примеру Toyota финансировать инновационные решения в области производственных процессов?

Или же, избрав образцом Apple, инвестировать в инновационный дизайн продукции? Следует ли компании первой представлять инновационные решения на рынке или достаточно просто не отставать от конкурентов? Существует множество различных подходов к разработке

и внедрению инноваций, однако наибольшего успеха на этом пути добиваются те, кто четко представляет себе, какой именно подход они будут воплощать в жизнь.

Насколько состоятельна стратегия той или иной компании в сфере инноваций? На этот вопрос легко можно ответить, ознакомившись с осуществленными и запланированными инновационными проектами компании. Слишком часто компании реализуют инновационные проекты, не

соответствующие их общей стратегии развития. Откровенно говоря, нередко такую общую стратегию проследить в принципе невозможно.

Откровенно говоря, нередко такую общую стратегию проследить в принципе невозможно.

Последствия подобного подхода ощущаются особенно остро тогда, когда возникает необходимость стимулировать рост компании при помощи целенаправленных инноваций. Многих ставит в тупик вопрос о том, в какую сферу деятельности следует инвестировать, чтобы стимулировать

инновации. На самом деле это весьма распространенная проблема. Руководство формулирует директиву: «инноваций должно быть меньше, но при этом они должны быть более масштабными и качественными». После чего сотрудники начинают ломать голову, пытаясь что–то предпринять.

Четко сформулированная стратегия в сфере инноваций позволяет определить направление, проложить курс и понять, с какой скоростью двигаться к цели, инвестируя в инновации необходимые ресурсы таким образом, чтобы эти вложения окупались. Без подобной стратегии

компании с неохотой соглашаются на инвестиции, особенно когда речь идет о крупных вложениях.

Для того чтобы правильно инвестировать в инновации, организации должны в полной мере использовать накопленные ими знания об отраслевой специфике, технологиях и поведении клиентов. Удачные ориентиры выявляют те области, в которых клиенты не удовлетворены

Удачные ориентиры выявляют те области, в которых клиенты не удовлетворены

существующими решениями или в которых у них возникают новые потребности. При наличии таких ориентиров компании могут провести дополнительный анализ ситуации, выявить глубинные проблемы, которые можно решить с помощью инноваций. В результате, как правило, удается

создать полезную стоимость как для целевого сегмента клиентской базы, так и для самой компании.

Конечно, ориентиры необходимо время от времени пересматривать. Вопреки этому простому правилу компании нередко рассматривают каждую возможность с позиций своей устоявшейся модели взаимодействия с клиентами и вывода продуктов на рынок. Это одно из традиционных

заблуждений, препятствующих эффективному развитию инноваций: компании рискуют ограничить свой кругозор самыми очевидными и легкодоступными источниками роста, не замечая других возможностей.

2. Бросить вызов стереотипам и устранить все препятствия для инноваций. Сборка пазла может легко превратиться в доведенный до автоматизма циклический процесс: взять элемент, выбрать цвет, найти соответствие — или в другой, еще менее эффективный

Сборка пазла может легко превратиться в доведенный до автоматизма циклический процесс: взять элемент, выбрать цвет, найти соответствие — или в другой, еще менее эффективный

процесс: взять элемент, подобрать другой элемент похожей расцветки и сложить эти два элемента вместе. Нежелание отказаться от привычного подхода и научиться чему–то новому также часто становится препятствием для успешного внедрения инноваций. Для обозначения

препятствий такого рода McKinsey пользуется термином «стереотипы».

Стереотипы свойственны любой организации. Шаблонное мышление и устоявшиеся поведенческие модели неизбежно возникают как следствие успешного прошлого опыта. Стереотипы становятся своего рода правилами — привычные процессы и процедуры помогают компании эффективно

работать, добиваться успеха по аналогии с прошлыми достижениями и избегать ошибок. Из таких правил неосознанно формируется корпоративная культура отношения к инновациям, которая имеет как положительные, так и отрицательные стороны. Своими корнями стереотипы

Своими корнями стереотипы

уходят в прошлое, и если со временем меняются внешние и внутренние факторы, стереотипы перестают выполнять свою задачу. Однако никому не приходит в голову отказаться от них, если только высшее руководство не начинает открыто подвергать сомнению их актуальность.

Характерные для большинства организаций стереотипы могут принимать разные формы — от приверженности существующим бизнес–моделям в условиях очевидно меняющейся рыночной ситуации до ограниченного использования информации из внешних источников. Стереотипы могут

быть обусловлены и географическими и культурными особенностями, влияющими на решения об инвестициях в инновации.

Компании должны принять осознанное решение об устранении стереотипов, которые препятствуют внедрению инноваций. Способы преодоления стереотипов существуют, и их много. Исследование взаимосвязи между отношением руководителей компаний к инновациям и успешностью

их внедрения, проведенное компанией McKinsey, показало, что между этими двумя аспектами существует сильная корреляция: чем больший приоритет для высшего руководства имеет внедрение инноваций, тем больших успехов компания добивается в этой области. Опыт McKinsey

Опыт McKinsey

подтверждает это. Недавно консультанты встречались с генеральным директором ведущего международного производителя бытовой электроники, планирующим изменить корпоративную культуру компании в области инноваций. Его цель — чтобы компания не просто не отставала

от конкурентов, а стремилась сама активно вести конструкторские и технологические разработки и внедрять инновации одной из первых на рынке. Чтобы создать фундамент для дальнейшего развития, компания должна провести существенные преобразования. Для этого необходимо

отказаться от сложившегося за долгие годы стереотипа работы: «разобрать чужой продукт — повторить, слегка улучшив — распространить по торговым сетям». Чтобы изменить ситуацию в масштабе всей компании, генеральный директор должен будет постоянно участвовать

в процессе преобразований.

Руководители должны на личном примере демонстрировать образ мышления и поведенческую модель, которых они хотят добиться от своих сотрудников. Сотрудникам необходимо получить от руководства разрешение на отказ от тех правил, которые действовали в прошлом.

Все, что окружает их в повседневной работе, только поддерживает сложившиеся стереотипы ведения бизнеса. Эти незаметные на первый взгляд ограничения охватывают все сферы деятельности — пути карьерного роста, систему вознаграждения и, конечно, операционные показатели.

Только при наличии четких указаний, в первую очередь со стороны генерального директора, компании могут нарушать привычный ход событий и создавать пространство для радикальных преобразований.

Однако анализ деятельности клиентов McKinsey показал, что далеко не всякое указание, данное генеральным директором для содействия преобразованиям, является целесообразным. В частности, распространение информации о неудачах бизнес–единиц с целью стимулировать

их к принятию на себя более существенных рисков может привести к непредсказуемым последствиям. Опыт McKinsey показывает, что ни одна организация сознательно не стремится к провалу и ни один генеральный директор не хочет, чтобы его компания действовала в условиях

повышенного риска — особенно в период экономической нестабильности. Генеральные директора хотят больше экспериментировать и приобретать новый опыт на основе мудрых инвестиционных решений, а неудачи никому не нужны. Если же генеральный директор хочет оповестить

Генеральные директора хотят больше экспериментировать и приобретать новый опыт на основе мудрых инвестиционных решений, а неудачи никому не нужны. Если же генеральный директор хочет оповестить

всю компанию о провале какого–либо проекта, то при этом он должен акцентировать внимание на опыте, который можно извлечь из такого провала. Некоторые организации именно так и поступают. В частности, компания Tata Motors, известный индийский производитель недорогих

автомобилей, ежегодно присуждает награду за самый провальный проект. Такой подход применим, если руководство уделяет особое внимание использованию приобретенного опыта для реализации более жизнеспособных проектов в будущем. Для большинства компаний признание

своих неудач и использование отрицательного опыта для предотвращения аналогичных ошибок в будущем помогает смягчить последствия неверных инвестиционных решений, которые неизбежно связаны с внедрением инноваций.

Коммуникации — очень важный элемент, который помогает согласовать отношение к инновациям в масштабе всей компании. Необходимо простыми и понятными словами доступно описать будущий успех. Множество компаний не могут справиться с простейшей задачей — сформулировать,

Необходимо простыми и понятными словами доступно описать будущий успех. Множество компаний не могут справиться с простейшей задачей — сформулировать,

что для них означают инновации и какие виды инноваций они намерены внедрять. Руководство компании может прекратить эти бесконечные рассуждения, сообщив всем свое мнение о важности инноваций и используя при этом простой и понятный всем язык и ссылки на понятные

всем ценности. Две ценности, о которых часто забывают, — это терпение и настойчивость. Между тем они жизненно важны для самой способности экспериментировать, поскольку для реализации потенциала ряда инноваций — особенно в бизнес–модели — требуется много времени

и сил. Но компаниям необходима и смелость закрыть проект, если объективное изучение фактов говорит, что проект не оправдал надежд.

И наконец, компании, которые интегрируют инновации в стратегические планы и бизнес–планы, могут быстрее добиться радикального повышения эффективности. Недостаточно просто выделить под инновации статью в отчете о прибылях и убытках; необходимо сделать их

неотъемлемым элементом процесса планирования. Целевые показатели эффективности могут относиться к объему выручки — так, в компании 3M в общем объеме годовой выручки 35% должны приходиться на выручку от реализации продуктов, внедренных в течение последних четырех

Целевые показатели эффективности могут относиться к объему выручки — так, в компании 3M в общем объеме годовой выручки 35% должны приходиться на выручку от реализации продуктов, внедренных в течение последних четырех

лет. Кроме того, могут устанавливаться целевые показатели по источникам и объемам инноваций — например, в компании Procter & Gamble 50% новых идей должны поступать из внешних источников. Еще один возможный целевой показатель — сроки вывода продуктов на рынок;

этим показателем пользуется компания Nokia, и на основе достижения его целевых значений строится корпоративная система вознаграждений.

3. Изучать каждую проблему с разных точек зрения. При сборке пазла озарение приходит, когда взгляд беспорядочно скользит по разложенным фрагментам и внезапно один из них оказывается подходящим. Зачастую озарение происходит не столько за

счет творческого подхода, сколько благодаря изучению проблемы под другим углом зрения. То же можно сказать и об инновациях. Одной лишь информации о клиентах или покупателях обычно недостаточно. Компании, успешно внедряющие инновации, стараются учитывать несколько

Одной лишь информации о клиентах или покупателях обычно недостаточно. Компании, успешно внедряющие инновации, стараются учитывать несколько

различных точек зрения на проблему.

Многие клиенты McKinsey жалуются на недостаток качественной информации. Однако ценность информации определяется важностью проблем, которые она позволяет осветить, и результатами, полученными благодаря наличию этой информации. Даже при использовании сложных

методик сбора данных — проведение этнографических исследований, отслеживание последних трендов, предпочтений «продвинутых клиентов» — невозможно добиться успеха, не обладая навыками правильного определения клиентских потребностей.

Кроме того, сотрудники часто путают те ситуации, в которых необходимо применять умение анализировать информацию, и те, в которых нужно использовать творческие способности. Сотрудникам кажется, что информация, которой они обладают, не позволяет им реализовать

творческий потенциал или недостаточно оригинальна. Однако такое восприятие обманчиво: в основе радикальных изменений могут лежать и давно известные факты. Конечно, творческий подход тоже играет определенную роль, однако на пути к настоящим инновациям первично

Однако такое восприятие обманчиво: в основе радикальных изменений могут лежать и давно известные факты. Конечно, творческий подход тоже играет определенную роль, однако на пути к настоящим инновациям первично

понимание самой проблемы, а не изобретение творческого решения с последующим поиском способа его применить.

Источником многих серьезных инноваций стало понимание проблем, которые теперь кажутся очевидными. Компании Alcoa и Coca–Cola разработали новую упаковку для напитков, которую было удобно ставить в холодильник, когда поняли, что потребители предпочитают охлажденную

газированную воду. Авиакомпания Southwest осознала, что авиаперелеты станут для пассажиров более привлекательными, чем путешествия наземным транспортом, если цены на билеты будут невысокими, рейсы частыми, а самолеты будут летать точно по расписанию. В основе

инновационной бизнес–модели iTunes лежит понимание того факта, что покупатели готовы заплатить за отдельную песню больше, чем при покупке той же песни в составе целого альбома.

Во всех описанных случаях речь идет скорее об эффективном сочетании нескольких новых точек зрения на существующую концепцию, а не о разработке принципиально новой бизнес–модели. Но не менее важную роль играет и качество реализации. При разработке новых решений

нужно сочетать умение анализировать информацию с использованием доступных технических возможностей. Компании должны полностью интегрировать новую информацию в процесс разработки продуктов, чтобы обеспечить ее оптимальное использование. Чтобы разрабатывать

эффективные решения и создавать условия для внезапного интуитивного понимания взаимосвязей между явлениями и процессами, компании должны в первую очередь осознать, какие именно проблемы требуют решения. Положительный момент заключается в том, что никому не

придется проводить эту работу в одиночку. Крупные компании, которым необходимы тотальные инновации, могут обеспечивать взаимодействие между разными группами и формировать целые сети, участники которых имеют возможность обмениваться идеями и создавать новые

концепции, способные стать фундаментом будущего развития компании.

4. Обеспечить сбалансированный портфель инноваций. Управление портфелем — жизненно важный фрагмент «пазла» успешных инноваций. Одной из сильных сторон качественного портфеля инноваций является сбалансированность. Это качество помогает управлять

рисками, а также дает высшему руководству возможность выбирать бизнес–концепции, которые одновременно поддерживают существующие сильные стороны компании и позволяют развивать новые платформы роста. Важными факторами эффективного управления портфелем являются

наличие прозрачной информации о проектах в разработке и выбор адекватных оценочных показателей.

Можно отметить несколько характерных ошибок, связанных с управлением портфелем. Это склонность рассматривать в качестве полноценного портфеля инноваций базу потенциальных проектов по развитию бизнеса или НИОКР, а также отдельные этапы проектов; несоответствие

проектов стратегическим целям компании или финансовой ситуации; неясное распределение полномочий по принятию решений и нечеткие управленческие процедуры. Сочетание этих факторов ограничивает возможности поиска новых решений и проведения экспериментов. Руководители

Сочетание этих факторов ограничивает возможности поиска новых решений и проведения экспериментов. Руководители

компании не готовы серьезно рассматривать идеи, если не уверены в их будущем успехе. Они слишком рано применяют жесткие оценки риска и в результате отказываются от реализации перспективных проектов или ограничивают их до серого и скучного подобия от первоначального

замысла.

Потребность в определенности на каждом этапе проекта превращает прохождение контрольных точек проекта в препятствие. Авторам часто приходилось видеть, как клиенты на ранних этапах реализации проектов отказываются от инвестиций в перспективные бизнес–модели

и инновационные продукты, поскольку проект, не прошедший проверку на отсутствие рисков, не может быть утвержден. Необходимость предъявить определенную количественную оценку, согласующуюся с планом бизнес–подразделения, часто препятствует реализации проектов

с большим потенциалом. Из–за этого инновационные концепции даже не попадают в портфель. В результате организация так и не набирает опыт по анализу не полностью сформировавшихся концепций на ранней фазе развития и принципиально новых бизнес–моделей. Самым неблагоприятным

В результате организация так и не набирает опыт по анализу не полностью сформировавшихся концепций на ранней фазе развития и принципиально новых бизнес–моделей. Самым неблагоприятным

исходом может быть полная потеря способности к осуществлению радикальных преобразований или внедрению инноваций.

Высшее руководство компаний несет ответственность за то, чтобы процесс внедрения инноваций получал необходимую поддержку уже на ранних этапах, а решения, касающиеся управления портфелем инноваций, принимались осознанно. Чтобы дать сотрудникам возможность

больше экспериментировать и заниматься поиском инновационных решений, необходимо четко отделить портфель инновационных проектов, находящихся на начальном этапе реализации, от базы продуктов, находящихся на этапе разработки и полномасштабного внедрения, предшествующего

выходу на рынок. Поскольку принимать решения, касающиеся развития портфеля, зачастую очень непросто, наиболее успешные компании создают четкую структуру управления, в которой генеральный директор — или руководитель бизнес–подразделения — часто имеет решающий

голос при рассмотрении вопроса о реализации новых возможностей. Такая структура обеспечивает ясность в вопросах распределения полномочий по принятию решений и участия различных сторон, а также предполагает наличие четкой процедуры проведения совещаний.

Такая структура обеспечивает ясность в вопросах распределения полномочий по принятию решений и участия различных сторон, а также предполагает наличие четкой процедуры проведения совещаний.

5. Адаптировать организационную модель к восприятию инноваций. Последний фрагмент нашего «пазла» — сама организация, без которой невозможно воплотить все перечисленные выше принципы. Каждую неделю к специалистам McKinsey обращаются клиенты,

которые хотят узнать, какие преобразования нужно провести в их компании для повышения эффективности инноваций. Наш ответ — оптимальная оргструктура, процессы и кадровые ресурсы будут различаться в зависимости от конкретной компании и условий, в которых разрабатываются

инновации. Но какими бы ни были эти условия, структура и процессы, компании должны быть изначально настроены на разработку и внедрение инноваций. Для того чтобы воплотить этот принцип, высшее руководство должно предпринимать активные действия.

Недавно компания McKinsey завершила масштабное исследование, посвященное описанию ведущих инновационных компаний мира, а также выявлению наиболее важных отличительных особенностей, которые способствовали их успеху. По итогам исследования этих компаний можно

По итогам исследования этих компаний можно

сделать ряд общих выводов.

Важно, чтобы организация оставалась динамичной и гибкой. Она должна быть в состоянии приспособиться к работе с различными формами инноваций. Профильная деятельность компании хорошо подходит для пошагового внедрения не слишком радикальных инноваций, обеспечивающих

стабильное развитие бизнеса; более решительные преобразования требуют специальной поддержки. Чем дальше инновационная разработка отходит от основной бизнес–модели, тем больше специально выделенных ресурсов требуется для ее поддержки. Такой подход, известный

как «огораживание», успешно используется во многих компаниях, работающих в разных отраслях. «Инновационные инкубаторы» создавали, в частности, Dow Corning и Pixar. Есть множество примеров того, как такие обособленные структуры добивались огромных успехов в

разработке инновационных продуктов и других видов инноваций.

Не все инновации возникают в стенах компании. Все чаще организации ведут поиск самых разных инновационных идей во внешних источниках. Само понятие «открытых инноваций» отнюдь не ново, однако современные технологии значительно облегчили их поиск и анализ.

Само понятие «открытых инноваций» отнюдь не ново, однако современные технологии значительно облегчили их поиск и анализ.

Опыт McKinsey показывает, что большинство компаний недостаточно эффективно используютдля поиска идей уже налаженные связи. Обычно отношения между производителями и поставщиками касаются только конкретных сделок и не выходят за пределы узкой предметной области.

Чтобы открыть новые возможности, нужно изменить характер взаимодействия и сделать отношения более масштабными, что позволит партнерам почувствовать себя участниками большого совместного проекта. На таких партнерских отношениях основано множество разных инновационных

проектов, например многочисленные нововведения в сфере управления цепочками поставок, разработанные совместно Wal–Mart и Procter & Gamble.

Кроме структуры, необходимо адаптировать к восприятию различных видов инноваций соответствующие процессы и инструменты. Стандартный подход, рассчитанный на существующую бизнес–модель, не сработает, если инновационная разработка значительно отклоняется от

основной бизнес–модели. Инновации не сводятся к «проставлению галочек»; это обучающий эксперимент, в случае успеха создающий для компании значительную полезную стоимость. Слишком часто приходится видеть, как «инноваторы» в крупных организациях действуют по

Инновации не сводятся к «проставлению галочек»; это обучающий эксперимент, в случае успеха создающий для компании значительную полезную стоимость. Слишком часто приходится видеть, как «инноваторы» в крупных организациях действуют по

заранее установленным процедурам, тем самым защищая себя от наказания в случае неудачи. Как это ни парадоксально, во многих случаях следование жестким процедурам лишь увеличивает вероятность провала.

Еще один фактор успеха — создание обстановки, в которой поощряется многообразие персонала. Для успешной разработки инноваций необходимо участие сотрудников самого разного возраста, с разными знаниями, взглядами, установками и опытом. Часто недооценивают

такой источник многообразия, как молодость. Энтузиазм, оптимизм и энергия юности могут привнести новые идеи в любую систему и помочь избавиться от стереотипов, которые складывались годами. Возможность самореализации, которую молодые сотрудники получают благодаря

сотрудничеству с более опытными коллегами, может стать неиссякаемым источником инноваций, поскольку обе стороны будут учиться друг у друга. Однако недостаточно просто поставить опытного руководителя над молодыми сотрудниками, воспроизводя университетскую модель

Однако недостаточно просто поставить опытного руководителя над молодыми сотрудниками, воспроизводя университетскую модель

взаимоотношений. На всех участников системы следует возложить обязанность искать новые идеи, а не просто предлагать молодым сотрудникам дорабатывать предложения, внесенные наставниками.

Создание подобной структуры часто требует поиска новых кадров и перераспределения существующих. Необходима готовность изменить организационную структуру и перевести сотрудников на новые проекты, поскольку именно эта готовность стимулирует сотрудничество

между разными подразделениями, помогает совместному поиску новых идей и созданию ресурсов, обеспечивающих необходимый рост. В качестве примера можно привести межфункциональные рабочие группы по развитию бизнеса, действующие в компании General Electric, а также

структуру компании W. L. Gore, состоящую из небольших групп, где сотрудников часто переводят с проекта на проект, при этом им предлагается самостоятельно выбирать, с кем они хотят работать.

Наконец, последний важнейший элемент организационной модели — система вознаграждений и поощрений для сотрудников, добившихся успеха в разработке и внедрении инноваций. Вознаграждение — действенный инструмент, позволяющий добиться от сотрудников желаемой

модели поведения, однако неверный выбор показателей или стимулов может привести к неожиданным последствиям. Так, чрезмерная склонность к использованию показателей, ориентированных на финансовые результаты, вместо сбалансированного набора показателей может

сформировать тип мышления, ориентированный лишь на ближайшую перспективу и постепенные усовершенствования, не позволяя использовать все возможности развития бизнеса. Чтобы избежать таких ошибок, компания должна адаптировать применяемые показатели эффективности

к видам внедряемых инноваций. В частности, использование чистой приведенной стоимости для оценки радикальных инноваций на раннем этапе их разработки дает обманчиво точные на вид цифры и впечатление ложной уверенности. Точно так же не следует проводить анализ

ценности альтернатив (option value analysis), который уместен при управлении бизнесом в условиях неопределенности, для принятия решений о расширении линейки продуктов.

***

Конечно, «пазл» успешных инноваций имеет гораздо больше составных частей. Однако сборка пяти описанных фрагментов — необходимое условие готовности к тотальным инновациям. Насколько инновации важны для успеха компании? Какие инновации необходимы, чтобы добиться

целевых показателей роста? От каких стереотипов, возможно, следует избавиться? Правильный ли подход к анализу информации из разных источников используется при поиске решений актуальных проблем? Позволяет ли корпоративный процесс управления портфелем инноваций

свободно экспериментировать на начальном этапе, а впоследствии обеспечивать успешную разработку и полномасштабное внедрение различных видов инноваций? Адаптирована ли организационная модель компании к восприятию инноваций, или в ней присутствуют ограничивающие

факторы? Есть ли в компании персонал, процессы и инструменты, необходимые для внедрения инноваций? Высшее руководство должно принять активное участие в сборке «пазла» и проследить, чтобы он сложился правильным способом, обеспечивающим способность компании

к постоянным инновациям.

[1] В ходе исследования компания McKinsey опросила 800 руководителей с целью установить, чем отличаются успешные компании и как им удается следовать принципу тотальных инноваций.

Эрик Рот (Erik Roth) — партнер McKinsey, Шанхай

Нейронные сети, или Как обучить искусственный интеллект — Интернет изнутри

Машинное обучение является не единственным, но одним из фундаментальных разделов искусственного интеллекта, занимающимся вопросами самостоятельного извлечения знаний интеллектуальной системой в процессе ее работы. Основу машинного обучения составляют так называемые искусственные нейронные сети, принцип работы которых напоминает работу биологических нейронов нервной системы животных и человека.

Технологии искусственного интеллекта все активнее используются в самых различных областях – от производственных процессов до финансовой деятельности. Популярные услуги техгигантов, такие как «Яндекс.Алиса», Google Translate, Google Photos и Google Image Search (AlexNet, GoogleNet) основаны на работе нейронных сетей.

Что такое нейронные сети и как они работают – об этом пойдет речь в статье.

Введение

У искусственного интеллекта множество определений. Под этим термином понимается, например, научное направление, в рамках которого ставятся и решаются задачи аппаратного или программного моделирования тех видов человеческой деятельности, которые традиционно считаются творческими или интеллектуальными, а также соответствующий раздел информатики, задачей которого является воссоздание с помощью вычислительных систем и иных искусственных устройств разумных рассуждений и действий, равно как и свойство систем выполнять «творческие» функции. Искусственный интеллект уже сегодня прочно вошел в нашу жизнь, он используется так или иначе во многих вещах, которые нас окружают: от смартфонов до холодильников, — и сферах деятельности: компании многих направлений, от IT и банков до тяжелого производства, стремятся использовать последние разработки для

повышения эффективности. Данная тенденция будет лишь усиливаться в будущем.

Машинное обучение является не единственным, но одним из основных разделов, фундаментом искусственного интеллекта, занимающимся вопросами самостоятельного извлечения знаний интеллектуальной системой в процессе ее работы. Зародилось это направление еще в середине XX века, однако резко возросший интерес направление получило с существенным развитием области математики, специализирующейся на нейронных сетях, после недавнего изобретения эффективных алгоритмов обучения таких сетей. Идея создания искусственных нейронных сетей была перенята у природы. В качестве примера и аналога была использована нервная система как животного, так и человека. Принцип работы искусственной нейронной сети соответствует алгоритму работы биологических нейронов.

Нейрон – вычислительная единица, получающая информацию и производящая над этой информацией какие-либо вычисления. Нейроны являются простейшей структурной единицей любой нейронной сети, из их множества, упорядоченного некоторым образом в слои, а в конечном счете – во всю сеть, состоят все сети. Все нейроны функционируют примерно одинаковым образом, однако бывают некоторые частные случаи нейронов, выполняющих специфические функции. Три основных типа нейронов:

Рис. 1. Основные типы нейронов.

Входной – слой нейронов, получающий информацию (синий цвет на рис. 1).

Скрытый – некоторое количество слоев, обрабатывающих информацию (красный цвет на рис. 1).

Выходной – слой нейронов, представляющий результаты вычислений (зеленый цвет на рис. 1).

Помимо самих нейронов существуют синапсы. Синапс – связь, соединяющая выход одного нейрона со входом другого. Во время прохождения сигнала через синапс сигнал может усиливаться или ослабевать. Параметром синапса является вес (некоторый коэффициент, может быть любым вещественным числом), из-за которого информация, передающаяся от одного нейрона к другому, может изменяться. При помощи весов входная информация проходит обработку — и после мы получаем результат.

Рис. 2. Модель искусственного нейрона.

На рис. 2 изображена математическая модель нейрона. На вход подаются числа (сигналы), после они умножаются на веса (каждый сигнал – на свой вес) и суммируются. Функция активации высчитывает выходной сигнал и подает его на выход.

Сама идея функции активации также взята из биологии. Представьте себе ситуацию: вы подошли и положили палец на конфорку варочной панели. В зависимости от сигнала, который при этом поступит от пальца по нервным окончаниям в мозг, в нейронах вашего мозга будет принято решение: пропускать ли сигнал дальше по нейронным связям, давая посыл мышцам отдернуть палец от горячей конфорки, или не пропускать сигнал, если конфорка холодная и палец можно оставить. Математический аналог функции активации имеет то же назначение. Таким образом, функция активации позволяет проходить или не проходить сигналам от нейрона к нейронам в зависимости от информации, которую они передают. Т.е. если информация является важной, то функция пропускает ее, а если информации мало или она недостоверна, то функция активации не позволяет ей пройти дальше.

Таблица 1. Популярные разновидности активационных функций искусственного нейрона

В таблице 1 представлены некоторые виды активационных функций нейрона. Простейшей разновидностью функции активации является пороговая. Как следует из названия, ее график представляет из себя ступеньку. Например, если поступивший в нейрон суммарный сигнал от предыдущих нейронов меньше 0, то в результате применения функции активации сигнал полностью «тормозится» и дальше не проходит, т.е. на выход данного нейрона (и, соответственно, входы последующих нейронов) подается 0. Если же сигнал >= 0, то на выход данного нейрона подается 1.

Функция активации должна быть одинаковой для всех нейронов внутри одного слоя, однако для разных слоев могут выбираться разные функции активации. В искусственных нейронных сетях выбор функции обуславливается областью применения и является важной исследовательской задачей для специалиста по машинному обучению.

Нейронные сети набирают все большую популярность и область их использования также расширяется. Список некоторых областей, где применяются искусственные нейронные сети:

- Ввод и обработка информации. Распознавание текстов на фотографиях и различных документах, распознавание голосовых команд, голосовой ввод текста.

- Безопасность. Распознавание лиц и различных биометрических данных, анализ трафика в сети, обнаружение подделок.

- Интернет. Таргетинговая реклама, капча, составление новостных лент, блокировка спама, ассоциативный поиск информации.

- Связь. Маршрутизация пакетов, сжатие видеоинформации, увеличение скорости кодирования и декодирования информации.

Помимо перечисленных областей, нейронные сети применяются в робототехнике, компьютерных и настольных играх, авионике, медицине, экономике, бизнесе и в различных политических и социальных технологиях, финансово-экономическом анализе.

Архитектуры нейронных сетей

Архитектур нейронных сетей большое количество, и со временем появляются новые. Рассмотрим наиболее часто встречающиеся базовые архитектуры.

Персептрон

Рис. 3. Пример архитектуры персептрона.

Персептрон – это простейшая модель нейросети, состоящая из одного нейрона. Нейрон может иметь произвольное количество входов (на рис. 3 изображен пример вида персептрона с четырьмя входами), а один из них обычно тождественно равен 1. Этот единичный вход называют смещением, его использование иногда бывает очень удобным. Каждый вход имеет свой собственный вес. При поступлении сигнала в нейрон, как и было описано выше, вычисляется взвешенная сумма сигналов, затем к сигналу применяется функция активации и сигнал передается на выход. Такая

простая на первый взгляд сеть, всего из одного-единственного нейрона, способна, тем не менее, решать ряд задач: выполнять простейший прогноз, регрессию данных и т.п., а также моделировать поведение несложных функций. Главное для эффективности работы этой сети – линейная разделимость данных.

Для читателей, немного знакомых с таким разделом как логика, будут знакомы логическое И (умножение) и логическое ИЛИ (сложение). Это булевы функции, принимающие значение, равное 0, всегда, кроме одного случая, для умножения, и, наоборот, значения, равные 1, всегда, кроме одного случая, для сложения. Для таких функций всегда можно провести прямую (или гиперплоскость в многомерном пространстве), отделяющие 0 значения от 1. Это и называют линейной разделимостью объектов. Тогда подобная модель сможет решить поставленную задачу классификации и сформировать базовый логический элемент. Если же объекты линейно неразделимы, то сеть из одного нейрона с ними не справится. Для этого существуют более сложные архитектуры нейронных сетей, в конечном счете, тем не менее, состоящие из множества таких персептронов, объединенных в слои.

Многослойный персептрон

Слоем называют объединение нейронов, на схемах, как правило, слои изображаются в виде одного вертикального ряда (в некоторых случаях схему могут поворачивать, и тогда ряд будет горизонтальным). Многослойный персептрон является обобщением однослойного персептрона. Он состоит из некоторого множества входных узлов, нескольких скрытых слоев вычислительных

нейронов и выходного слоя (см. рис. 4).

Рис. 4. Архитектура многослойного персептрона.

Отличительные признаки многослойного персептрона:

- Все нейроны обладают нелинейной функцией активации, которая является дифференцируемой.

- Сеть достигает высокой степени связности при помощи синаптических соединений.

- Сеть имеет один или несколько скрытых слоев.